Інтенсивне впровадження сучасних інформаційних технологій в економіці, управлінні та особливо в кредитно-банківській діяльності зумовило виникнення нового класу злочинів - таких, які скоюють за допомогою комп'ютерних технологій, або "комп'ютерних" злочинів, тобто виникла нова форма злочинності - кіберзлочинність. Нині проблема боротьби з цією новою формою злочинності є актуальною через стрімкий розвиток комп'ютерних технологій на основі використання глобальної інформаційної мережі Інтернет.

Злочини, що вчиняються за допомогою комп'ютерних технологій, набули статусу міжнародних. Кіберзлочини зумовлені створенням міжнародних інформаційних систем, зокрема таких, як Інтернет, що об'єднує обчислювальні центри й системи більш як 80 країн і забезпечує обмін даними між різними джерелами й користувачами. В розвинених країнах цей вид злочинності завдає величезних збитків власникам і користувачам автоматизованих систем, змушує їх витрачати великі кошти на розроблення та впровадження програмних, технічних та інших засобів захисту від несанкціонованого доступу до інформації, її перекручування чи знищення.

Ще в 90-ті роки у Сполучених Штатах Америки комп'ютерні шахрайства щорічно спричиняли збитки на суму понад $10 млрд. У Великій Британії, де комп'ютерна злочинність на той час зросла в 4 рази, за оцінками Конфедерації британських промисловців, щорічні збитки сягали 5 млрд. фунтів стерлінгів. Ризик стати потерпілим від таких злочинів набрав значних обсягів, що змусило страхову агенцію Ллойда у Лондоні розпочати страхування від комп'ютерних злочинів. Такий тип страхування також був введений у Німеччині.

За оцінками вітчизняних і зарубіжних фахівців, розв'язання проблем розслідування злочинів цього виду є складним завданням для правоохоронних органів як у нашій країні, так і за рубежем. Наприклад, у Великій Британії із 270 установлених злочинів з використанням засобів комп'ютерної техніки за останні 5 років було розкрито тільки 6; у ФРН із 2777 випадків розкрито тільки 170, тоді як інші 2607 кримінальних справ було припинено за різними обставинами; у Франції із зареєстрованих 70 злочинів розкрито лише 10; у США за 200 злочинів до кримінальної відповідальності було притягнуто лише 6 осіб. Наведені дані красномовно свідчать про рівень складності розслідування злочинів категорії, що розглядається.

Американські фахівці з проблем комп'ютерної злочинності підкреслюють, що реальні масштаби цієї проблеми нікому невідомі, а розміри збитків вимірюються мільйонами доларів США і продовжують зростати. Офіційна статистика США свідчить про те, що тільки 5% "комп'ютерних" злочинів стають відомими правоохоронним органам і близько 20% з них піддаються судовому переслідуванню.

Останнім часом і в Україні спостерігається стрімке зростання злочинів, пов'язаних із втручанням у роботу автоматизованих систем. Як правило, втручання це здійснюється з метою вчинення інших, більш тяжких злочинів:

o розкрадання майна;

o вимагання майна під погрозою знищення;

o спотворення інформації, що опрацьовується чи зберігається в автоматизованих системах;

o несанкціоноване ознайомлення з такою інформацією;

o викрадення конфіденційної інформації;

o знищення конфіденційної інформації тощо.

Висока латентність таких злочинів пояснюється насамперед тим, що державні й комерційні структури, які зазнали нападу, особливо в банківській діяльності, не дуже вірять у можливості розкриття таких злочинів правоохоронними органами. Однією з основних причин високої латентності та низького рівня розкриття злочинів у сфері комп'ютерної інформації є проблеми, що виникають перед правоохоронними органами на стадії порушення такої кримінальної справи внаслідок складності кваліфікації злочинних діянь та особливостей проведення окремих слідчих дій.

Згідно з чинним законодавством, виділяють кілька основних обставин, які потребують обов'язкового визначення у кримінальних справах такої категорії, а саме:

o об'єкт та предмет злочину;

o об'єктивна та суб'єктивна сторони злочину;

o об'єктивна та суб'єктивна сторони самого суб'єкта злочину.

Відповідно до Закону України "Про захист інформації в автоматизованих системах", об'єктом злочину є правові відносини щодо захисту інформації в автоматизованих системах.

Згідно з Кримінальним Кодексом України, предметом злочину виступають:

o автоматизовані системи (АС) - системи, що здійснюють автоматизоване опрацювання бази даних і до складу яких входять технічні засоби: засоби обчислювальної техніки і зв'язку; методи і процедури; програмне забезпечення; носії інформації - фізичні об'єкти, поля і сигнали, хімічні середовища, накопичувані даних в інформаційних системах;

o інформація, яка використовується в АС,- сукупність усіх даних і програм, використовуваних в АС незалежно від засобу їх фізичного та логічного подання;

o програмні й технічні засоби, призначені для незаконного проникнення в автоматизовані системи.

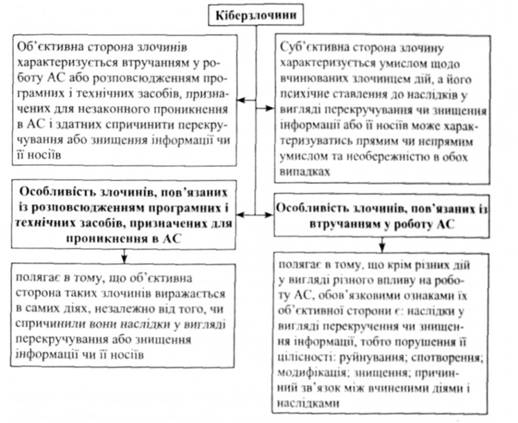

Модель структури злочину, пов'язаного з автоматизованими системами (АС), схематично подано на рис. 6.24.

Рис. 6.24. Структурна модель кіберзлочину

При розповсюдженні програмних і технічних засобів, призначених для незаконного проникнення в автоматизовані системи, намір є лише прямим, оскільки суб'єктивну сторону цього злочину визначає психічне ставлення злочинця до вчинюваних ним дій. Мотиви і мета вчинення злочинів можуть бути різними і свідчити про те, що робота автоматизованої системи порушена, наприклад, для вчинення інших злочинів.

Згідно з Кримінальним кодексом України, під втручанням у роботу АС розуміють будь-які зловмисні дії, що впливають на опрацювання інформації в АС, тобто на всю сукупність операцій:

o зберігання;

o введення;

o записування;

o перетворення;

o зчитування;

o зберігання;

o знищення;

o реєстрація.

Ці операції здійснюються за допомогою технічних і програмних засобів, зокрема, обміну через канали передавання даних. При втручанні в роботу АС порушується її робота, а отже, спотворюється процес опрацювання інформації, наслідком чого є перекручування або знищення самої інформації чи її носіїв.

Під знищенням інформації розуміють її втрату, коли вона в АС перестає існувати для власників чи користувачів або блокується. Розрізняють внутрішнє і зовнішнє втручання в роботу АС, тобто у формі впливу на канали передачі інформації між технічними засобами її опрацювання і зберігання всередині АС та між окремими АС, внаслідок чого інформація, що передається для опрацювання, знищується або перекручується.

Перекручення інформації це зміна її змісту, порушення її цілісності, в тому числі й часткове знищення.

Механізм розслідування перелічених злочинів подано у вигляді блок-схеми на рис. 6.25.

Обшук і виїмка речових доказів

Аналіз і вилучення інформації в комп'ютері

Програмно-технічна експертиза (ПТЕ)

6.10. Захист інформації стосовно громадянина

Список використаної літератури